Une PME travaillant avec le secteur de la défense vient de recevoir une demande de rançon : si elle n’envoie pas des bitcoins à l’assaillant, celui-ci mettra à exécution sa menace de détruire la réputation de l’entreprise. Voilà le postulat de départ de l’exercice DEFNET édition 2021 auquel ont pu prendre part les étudiants de l’EPITA durant ce mois de mars.

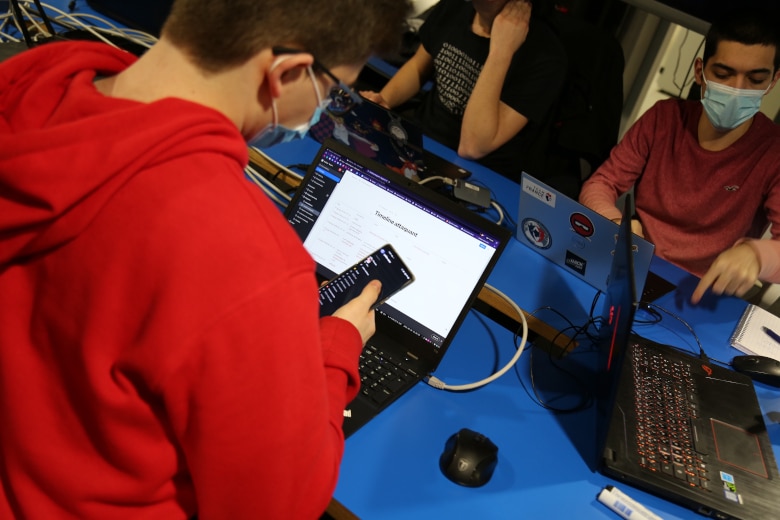

Organisé (et conçu) par le Commandement de la cyberdéfense (ComCyber) du ministère des Armées, ce DEFNET 2021 est la 8e édition de l’exercice interarmées de cyberdéfense pour entraîner les forces armées en conditions réelles. Depuis 2015, le DEFNET s’adresse aussi aux étudiants de différentes écoles d’informatique de France en les confrontant à un scénario d’attaque informatique le temps d’une journée. Un défi haletant de lutte informatique défensive qui a donc vu la soixantaine d’étudiants de 4e année de la Majeure Système Réseau et Sécurité (SRS) se retrousser les manches avec le soutien de spécialistes.

Réserviste au sein du Centre de réserve et de préparation opérationnelle de cyberdéfense (CRPOC), une unité du ComCyber, le lieutenant Erwan faisait partie des encadrants de cette édition 2021 proposée à l’EPITA Paris. « La mission cette année était d’étudier ce qu’on appelle un cas d’investigation numérique, du forensic, précise le militaire. L’idée est de caractériser la cyberattaque, d’identifier ce qui a fait défaut dans tout le système d’information de l’entreprise et donc de reconstruire la manœuvre de l’adversaire. Cela permet de dire comment et par quels moyens, l’entreprise s’est faite pirater, mais aussi de définir l’objectif recherché afin de pouvoir transmettre ces informations au centre des opérations CYBER (CO-CYBER) et éviter que d’autres entreprises de la défense ne se fassent pirater à leur tour par ce mode opératoire. »

Près de 830 cyber événements par mois

Selon l’expert, ce DEFNET est plus que jamais nécessaire en raison d’une société de plus en plus marquée par ces cyberattaques : « L’actualité cyber est marquée en permanence d’événements sur les hôpitaux, les administrations, les collectivités territoriales, les entreprises… Les tentatives de cyberattaques, réussies ou non, sont notre quotidien. Par exemple, nous savons qu’il y a près de 830 événements de cybersécurité pour les Armées, dont plusieurs centaines ont nécessité des investigations du Commandement de la cyberdéfense. D’une manière générale, les cyberattaques contre les entreprises ou les organisations s’accompagnent bien souvent en ce moment d’une demande de rançon et, parfois dans le pire des cas, d’un sabotage. L’épisode Covid-19 a offert de nombreuses opportunités pour les cybercriminels. En effet, le télétravail et le travail à distance multiplient l’exploitation de vulnérabilités et ce sont autant de risques que ne sont potentiellement pas couverts par les outils d’une entreprise. » Pour préparer au mieux les participants à ces risques, il fallait donc que le scénario du DEFNET soit le plus crédible possible. Voilà pourquoi il a nécessité plusieurs mois de préparation de la part d’une équipe du Centre de réserve et de préparation opérationnelle du Commandement de la cyberdéfense, une unité spécialisée notamment dans la préparation de ces exercices.

Une collaboration plutôt qu’une compétition

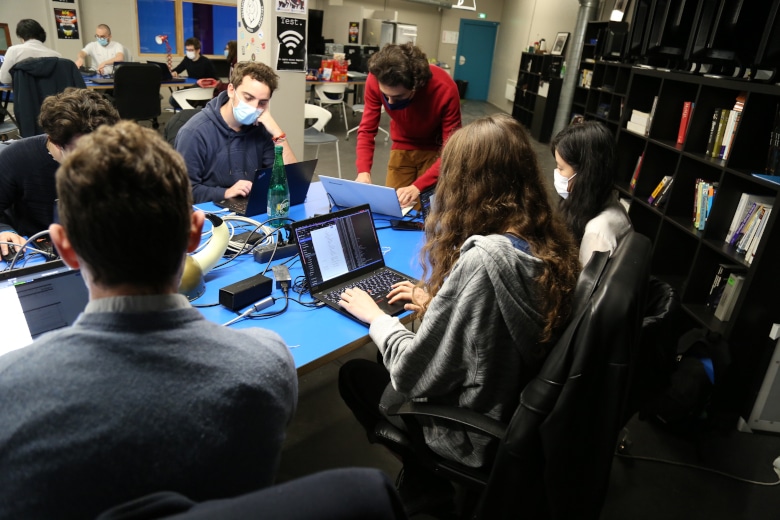

C’est d’ailleurs pour ces raisons que les étudiants apprécient autant cet exercice d’un autre genre, bien éloigné des sessions de « Capture The Flag » auxquelles ils sont habitués. En effet, le DEFNET ne se voit pas comme une compétition, mais comme un avant-goût du quotidien professionnel qui les attend à la fin de leur cursus. « Tous les étudiants sont dans un esprit de collaboration pour arriver, en fin de journée, à reconstruire ensemble le scénario d’attaque et le déroulé précis de ce qu’il s’est passé dans le système d’information compromis, poursuit le lieutenant Erwan. Il n’y a pas de comptage de points car le but est vraiment de permettre ce travail d’équipe. On leur demande avant tout d’être organisés, méthodiques et minutieux car, dans le domaine de la lutte informatique défensive, cette facette de l’analyste est indispensable ! Tous les signaux techniques que l’on a sous la main ne sont pas forcément découverts dans le “bon ordre” et il convient donc de reconstituer d’abord cette pelote avant de pouvoir remonter le fil de l’histoire. » Pour les étudiants, il s’agit d’une mise en situation très concrète et pédagogique ce qu’est le fait de défendre un système d’information. En tant que futurs ingénieurs cybersécurité dans des entreprises ou des organisations de l’administration, ils seront justement amenés à être confrontés tôt ou tard à une situation de crise de ce genre.

Aller sur le terrain de la cyber

Axel Grunenderger et Emma Leroy (EPITA promo 2022) sont deux de ces enquêteurs d’un jour. « Je ne savais pas forcément à quoi m’attendre et c’est toujours cool de se retrouver confronté à des situations liées au monde réel : on travaille en équipe avec plusieurs dizaines de personnes et ce n’est pas tous les jours que cela arrive ! », confie le premier cité entre deux explorations. Un avis que partage Emma, motivée à l’idée de pouvoir retracer le parcours du criminel : « Le DEFNET permet de voir précisément ce qu’il se passe quand on est dans l’action, sur le terrain, en communiquant avec des gens avec qui font ça tous les jours. Et moi, c’est ce que j’aime ! Là, avec d’autres étudiants, nous avons travaillé sur une machine qui met en place le firewall – ce qui instaure les règles définissant qui peut normalement entrer ou sortir sur le réseau – et on a constaté que l’attaquant a pu faire un scan sur la machine avant d’effacer les données. En gros, le firewall fait office de “vidéosurveillance” du réseau. Et là, on s’est rendu compte que l’attaquant a supprimé les backups de cette vidéosurveillance jusqu’à aujourd’hui ! »

Un événement plus que formateur

Au final, le DEFNET est intéressant aussi bien pour ceux qui y participent que ceux qui l’organisent. C’est ce que pense Sébastien Bombal, en charge du pôle stratégie du ComCyber et responsable de la Majeure SRS. Pour lui, le DEFNET est ainsi « une action de rayonnement pour le ministère des Armées et le ComCyber afin de faire connaître cette structure, ces métiers de lutte informatique défensive », mais également une façon de renforcer les qualités humaines et pratiques des étudiants. « Pour être un bon ingénieur cyber, il y a évidemment un noyau dur de compétences techniques à posséder, rappelle-t-il. Il faut notamment être en mesure de faire appel à de l’analyse de logs, à de la compréhension de configuration systèmes et de réseaux et à des techniques de reverse engineering pour décomposer un code malveillant. Mais en plus de ce socle technique, il faut d’autres compétences liées à la coordination et au partage d’informations. Sur le DEFNET, les étudiants doivent agir de manière très efficace, sur un laps de temps très court. Pour cela, à chaque indice et élément technique trouvé, ils doivent remettre tout cela en perspective, se coordonner, re-dispatcher et resynchroniser le travail – c’est ce que nous appelons le management de l’information ».